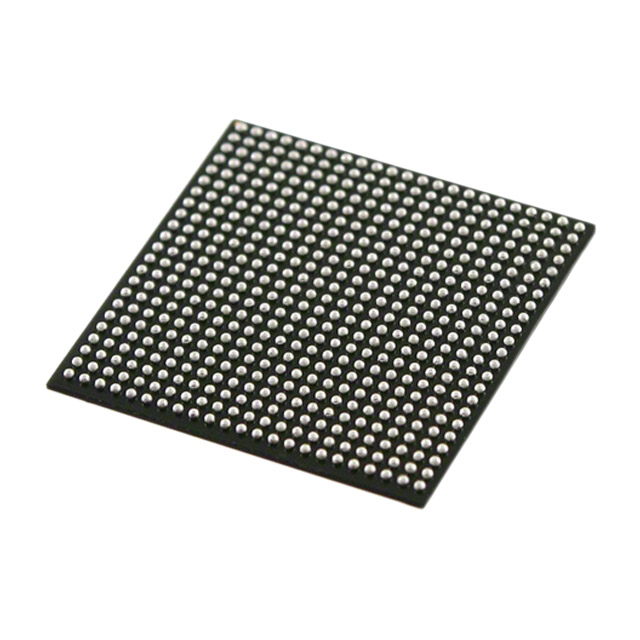

Электронные компоненты XCVU13P-2FLGA2577I IC обломоки интегральные схемы IC FPGA 448 I/O 2577FCBGA

Атрибуты продукта

| ТИП | ОПИСАНИЕ |

| Категория | Интегральные схемы (ИС) |

| Производитель | AMD Ксилинкс |

| Ряд | Виртекс® УльтраСкейл+™ |

| Упаковка | Поднос |

| Стандартный пакет | 1 |

| Статус продукта | Активный |

| Количество LAB/CLB | 216000 |

| Количество логических элементов/ячеек | 3780000 |

| Всего бит ОЗУ | 514867200 |

| Количество входов/выходов | 448 |

| Напряжение – Питание | 0,825 В ~ 0,876 В |

| Тип монтажа | Поверхностный монтаж |

| Рабочая Температура | -40°C ~ 100°C (ТДж) |

| Пакет/кейс | 2577-ББГА, ФКБГА |

| Пакет устройств поставщика | 2577-FCBGA (52,5×52,5) |

| Базовый номер продукта | XCVU13 |

Средства безопасности продолжают развиваться

Следующее поколение реализаций сетевой безопасности продолжает развиваться и претерпевает архитектурный сдвиг от резервного копирования к встроенным реализациям.С началом развертывания 5G и экспоненциальным увеличением количества подключенных устройств организациям необходимо срочно пересмотреть и изменить архитектуру, используемую для реализации безопасности.Требования к пропускной способности и задержке 5G трансформируют сети доступа, одновременно требуя дополнительной безопасности.Эта эволюция приводит к следующим изменениям в сетевой безопасности.

1. более высокая пропускная способность безопасности L2 (MACSec) и L3.

2. необходимость анализа на основе политик на границе/стороне доступа

3. Безопасность на основе приложений, требующая более высокой пропускной способности и возможностей подключения.

4. использование искусственного интеллекта и машинного обучения для прогнозной аналитики и идентификации вредоносного ПО.

5. внедрение новых криптографических алгоритмов, способствующих развитию постквантовой криптографии (QPC).

Наряду с вышеперечисленными требованиями все чаще внедряются сетевые технологии, такие как SD-WAN и 5G-UPF, что требует реализации сегментации сети, большего количества VPN-каналов и более глубокой классификации пакетов.В нынешнем поколении реализаций сетевой безопасности большая часть безопасности приложений обеспечивается с помощью программного обеспечения, работающего на ЦП.Хотя производительность ЦП увеличилась с точки зрения количества ядер и вычислительной мощности, растущие требования к пропускной способности по-прежнему не могут быть решены с помощью чисто программной реализации.

Требования безопасности приложений на основе политик постоянно меняются, поэтому большинство доступных готовых решений могут обрабатывать только фиксированный набор заголовков трафика и протоколов шифрования.Из-за этих ограничений программного обеспечения и фиксированных реализаций на основе ASIC программируемое и гибкое оборудование обеспечивает идеальное решение для реализации безопасности приложений на основе политик и решает проблемы задержки, связанные с другими программируемыми архитектурами на основе NPU.

Гибкая SoC имеет полностью защищенный сетевой интерфейс, криптографический IP-адрес, а также программируемую логику и память для реализации миллионов правил политики посредством обработки приложений с отслеживанием состояния, таких как TLS и поисковые системы регулярных выражений.

Адаптивные устройства — идеальный выбор

Использование устройств Xilinx в устройствах безопасности следующего поколения не только решает проблемы с пропускной способностью и задержкой, но и дает другие преимущества, включая использование новых технологий, таких как модели машинного обучения, Secure Access Service Edge (SASE) и постквантовое шифрование.

Устройства Xilinx обеспечивают идеальную платформу для аппаратного ускорения этих технологий, поскольку требования к производительности не могут быть удовлетворены с помощью только программных реализаций.Xilinx постоянно разрабатывает и обновляет IP, инструменты, программное обеспечение и эталонные проекты для существующих решений сетевой безопасности и следующего поколения.

Кроме того, устройства Xilinx предлагают лучшую в отрасли архитектуру памяти с программным поиском IP по классификации потоков, что делает их лучшим выбором для приложений сетевой безопасности и брандмауэров.

Использование FPGA в качестве процессоров трафика для сетевой безопасности.

Трафик к и от устройств безопасности (брандмауэров) шифруется на нескольких уровнях, а шифрование/дешифрование L2 (MACSec) обрабатывается на сетевых узлах канального уровня (L2) (коммутаторах и маршрутизаторах).Обработка за пределами L2 (уровень MAC) обычно включает более глубокий анализ, расшифровку туннеля L3 (IPSec) и зашифрованный трафик SSL с трафиком TCP/UDP.Обработка пакетов включает в себя синтаксический анализ и классификацию входящих пакетов, а также обработку больших объемов трафика (1-20М) с высокой пропускной способностью (25-400Гбит/с).

Из-за большого количества требуемых вычислительных ресурсов (ядер) NPU могут использоваться для относительно более высокой скорости обработки пакетов, но высокопроизводительная масштабируемая обработка трафика с малой задержкой невозможна, поскольку трафик обрабатывается с использованием ядер MIPS/RISC и планирования таких ядер. в зависимости от их наличия сложно.Использование устройств безопасности на базе FPGA может эффективно устранить эти ограничения архитектур на базе ЦП и NPU.

.png)